[IKEv2]

概要

IPsec SA通信時に使用する共通鍵の生成に必要なIKEv2の設定をします。

- Diffie-Hellman Groupは必ず1つ設定してください。

- 優先順位が異なる場合でも、登録済みのDiffie-Hellman Groupは重複して設定できません。

設定項目

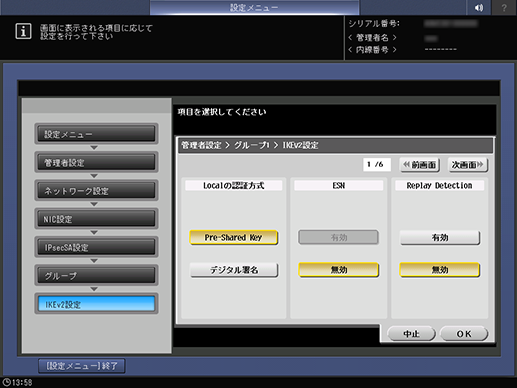

設定項目 | 説明 | |

|---|---|---|

[Localの認証方式] | [Pre-Shared Key] | IPsec SAで使用するIKEv2のLocalの認証方式を設定します。 |

[デジタル署名] | ||

[ESN] | [有効] | IPsec SAで使用するESNを有効にします。 大量のデータを高速で転送し、システムの負担を最小限に抑えます。 |

[無効] | IPsec SAで使用するESNを無効にします。 | |

[Replay Detection] | [有効] | IPsec SAで使用するReplay Detectionを有効にします。 リプレイ攻撃を検出し、セキュリティーの強度を高めます。 |

[無効] | IPsec SAで使用するReplay Detectionを無効にします。 | |

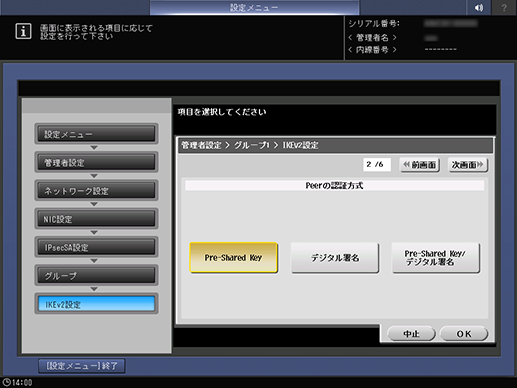

[Peerの認証方式] | [Pre-Shared Key] | IKEで通信する相手の認証方式を設定します。 |

[デジタル署名] | ||

[Pre-Shared Key/デジタル署名] | ||

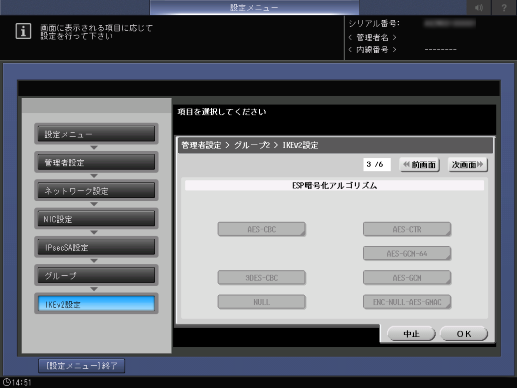

[ESP暗号化アルゴリズム]*1 | [AES-CBC] | ESPの暗号化に使用する暗号化アルゴリズムを設定します。 以下のいずれかを選択した場合は、鍵長*を設定します。

*:暗号化や復号に用いられるデータ(暗号鍵)の大きさを示す値 |

[3DES-CBC] | ||

[NULL] | ||

[AES-CTR] | ||

[AES-GCM-64] | ||

[AES-GCM] | ||

[ENC-NULL-AES-GMAC] | ||

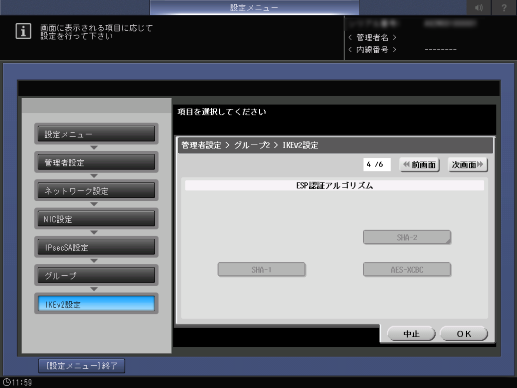

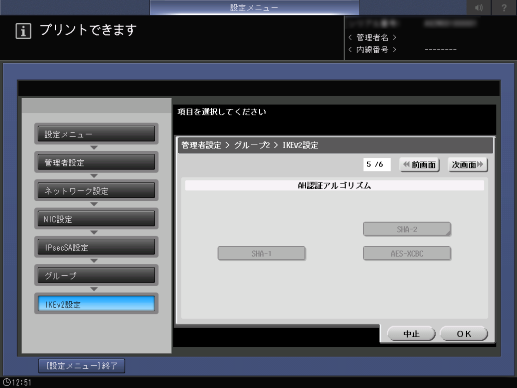

[ESP認証アルゴリズム] | [SHA-1] | ESPの認証に使用する認証アルゴリズム*1を設定します。 [SHA-2]を選択した場合は、ハッシュ値*2の長さを設定します。詳しくは、設定手順([ESP認証アルゴリズム]を設定する)をごらんください。 *1:ハッシュ関数 *2:元データから生成された値(ハッシュ関数の戻り値) |

[SHA-2] | ||

[AES-XCBC] | ||

[AH認証アルゴリズム]*2 | [SHA-1] | AHの認証に使用する認証アルゴリズム*1を設定します。 [SHA-2]を選択した場合は、ハッシュ値*2の長さを設定します。詳しくは、設定手順([AH認証アルゴリズム]を設定する)をごらんください。 *1:ハッシュ関数 *2:元データから生成された値(ハッシュ関数の戻り値) |

[SHA-2] | ||

[AES-XCBC] | ||

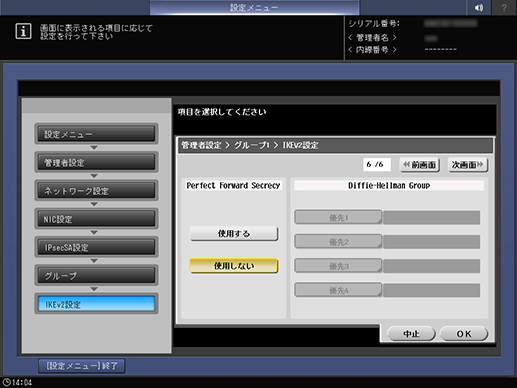

[Perfect Forward Secrecy] | [使用する] | IPsec SAでPerfect Forward Secrecyを使用します。IKEの強度が上がります。 |

[使用しない] | IPsec SAでPerfect Forward Secrecyを使用しません。 | |

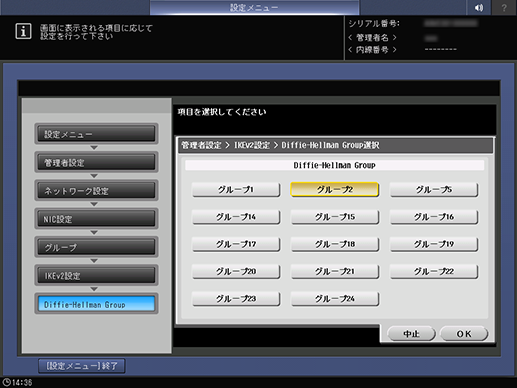

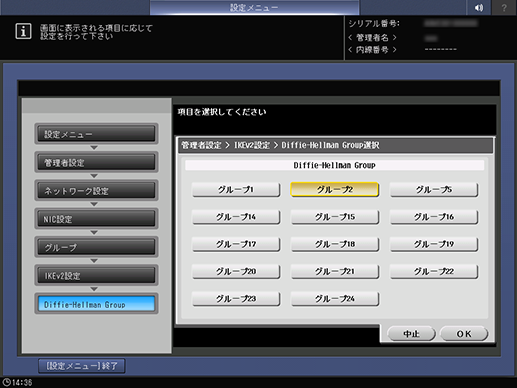

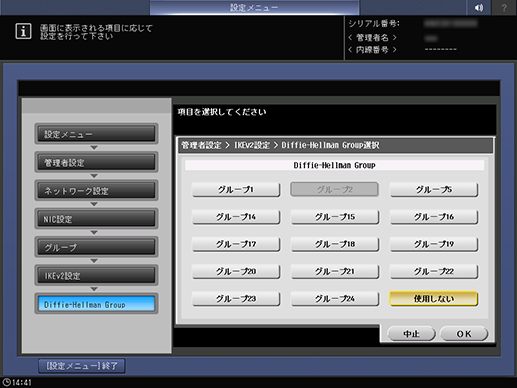

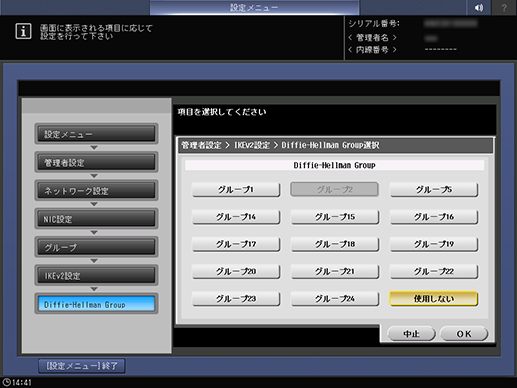

[Diffie-Hellman Group]*3 | [優先1] ~ [優先4] | 通信に必要な共通鍵の生成に使用するDiffie-Hellman Groupを優先順位ごとに設定します。 Diffie-Hellman:共通鍵暗号方式で使用する共通鍵を受け渡す方法 |

[使用しない] | Diffie-Hellman Groupを使用しません。 | |

*1 ~ *3:この機能を使用するには、以下の設定が必要です。

*1:[セキュリティプロトコル]を[ESP]に設定する

*2:[セキュリティプロトコル]を[AH]に設定する

*3:[Perfect Forward Secrecy]を[使用する]に設定する

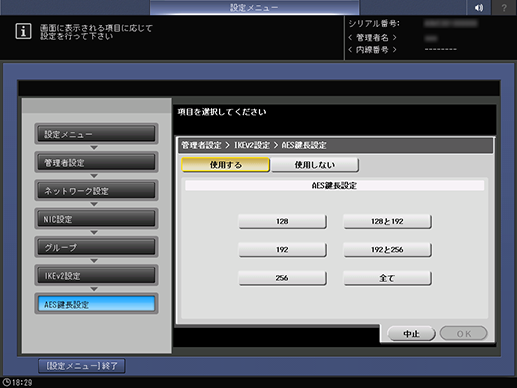

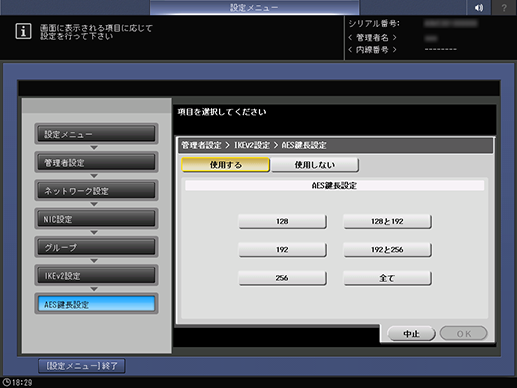

設定手順([ESP暗号化アルゴリズム]を設定する)

[AES-CBC]、[AES-CTR]、[AES-GCM-64]、[AES-GCM]または[ENC-NULL-AES-GMAC]を選択した場合はAES鍵長の設定をします。

設定画面が表示されます。

設定手順([Diffie-Hellman Group]を設定する)

設定画面が表示されます。

設定画面が表示されます。

[使用しない]を選択すると、Diffie-Hellman Groupを設定しません。

をクリックまたはタップすると

をクリックまたはタップすると になりブックマークとして登録されます。

になりブックマークとして登録されます。